Byggautomasjon har gått fra å være isolerte tekniske systemer til å bli en integrert del av virksomhetens digitale infrastruktur. Når SD-anlegg og BMS kobles til IT-systemer, skyplattformer og eksterne leverandører, stilles det helt nye krav til sikkerhet i byggautomasjon.

Denne artikkelen gir en helhetlig innføring i hvordan moderne sikkerhet i byggautomasjon må bygges, hvorfor tradisjonelle løsninger ikke lenger er tilstrekkelige, og hvilke prinsipper som ligger til grunn for sikre og fremtidsrettede SD-anlegg.

Sikkerhet i byggautomasjon har gått fra ettertanke til forutsetning

Byggautomasjon er i dag en del av den digitale ryggraden i moderne bygg. Det som tidligere var frittstående SD-anlegg på lukkede nettverk, er nå tett integrert med IT-systemer, energistyring og skybaserte tjenester. Denne utviklingen gir store gevinster innen effektiv drift og innsikt, men den har også skapt et helt nytt trusselbilde.

I dag handler sikkerhet i byggautomasjon ikke lenger bare om å beskytte tekniske installasjoner. Det handler om å sikre data og opprettholde stabil drift. Samtidig må uautorisert tilgang forhindres, og tilliten til systemene bevares. Resultatet er at sikkerhet ikke lenger er et tillegg, men en grunnleggende forutsetning for moderne byggautomasjon.

Hvorfor sikkerhet i byggautomasjon er viktigere enn noen gang

Tradisjonelt har sikkerheten i byggautomasjon vært basert på fysisk og nettverksmessig avgrensning. Så lenge SD-anlegget sto på et internt nett, antok man at det var trygt. Denne såkalte perimeter-tankegangen fungerer dårlig når bygg kobles til internett og flere leverandører trenger tilgang.

Konsekvensen er at SD-anlegg og BMS-systemer i økende grad eksponeres mot eksterne nettverk. Samtidig håndterer de store mengder verdifulle drifts- og bygningsdata. I tillegg styrer systemene kritiske funksjoner som ventilasjon, varme, adgang og energibruk, blant annet for å muliggjøre energieffektivisering i næringsbygg. Dette gjør dem sentrale for både sikkerhet og drift.

Byggautomasjon har dermed blitt en del av det som i dag omtales som OT-sikkerhet (Operational Technology), og et attraktivt mål for både målrettede angrep og automatisert skadevare. Når flere systemer, leverandører og brukere kobles sammen, øker også kompleksiteten og angrepsflaten.

Et nytt trusselbilde for SD-anlegg og BMS

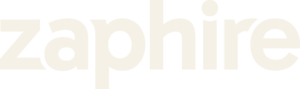

Når byggautomasjon kobles sammen med IT-systemer og skyplattformer, oppstår flere nye risikofaktorer. Leverandørtilgang skjer ofte fra usikre endepunkter, og passord gjenbrukes eller har lav kompleksitet. Samtidig er mange anlegg bygget på flate nettverksstrukturer uten tilstrekkelig segmentering. I tillegg mangler det ofte god nok logging og sporbarhet. Dette gjør det vanskelig å oppdage og håndtere uønskede hendelser i tide. I praksis betyr dette at et kompromittert brukerutstyr eller en feilkonfigurert VPN-tilkobling kan gi angripere langt større tilgang enn nødvendig. Derfor er det ikke lenger tilstrekkelig å «stole på innsiden» av nettverket. Dette trusselbildet krever en annen sikkerhetstilnærming enn tradisjonelle nettverksmodeller tillater.

Zero Trust - et nødvendig prinsipp for sikkerhet i byggautomasjon

I takt med at byggautomasjon blir tettere integrert med IT-systemer, skyplattformer og eksterne tjenester, har de tradisjonelle sikkerhetsmodellene mistet sin effektivitet. Tidligere var det vanlig å stole på at systemer som befant seg «på innsiden» av nettverket var trygge, mens truslene kom utenfra. Denne tilnærmingen er ikke lenger tilstrekkelig når SD-anlegg, BMS og sensorer er tilgjengelige via internett og flere aktører har behov for tilgang. Derfor har Zero Trust blitt et sentralt prinsipp for moderne sikkerhet i byggautomasjon. Zero Trust er også beskrevet som et sentralt rammeverk for moderne IT- og OT-sikkerhet av NIST.

Hva betyr Zero Trust i byggautomasjon?

Zero Trust betyr i praksis at ingen brukere, enheter eller systemkomponenter automatisk gis tillit, uavhengig av hvor de befinner seg. I byggautomasjon innebærer dette at verken skyløsningen, det lokale anlegget eller brukerens enhet antar at de kan stole på hverandre. All tilgang må i stedet verifiseres eksplisitt før den gis, og tillit vurderes kontinuerlig basert på identitet, rolle og kontekst.

For SD-anlegg betyr dette et tydelig brudd med tidligere praksis, der tilgang ofte var basert på nettverkstilknytning eller fysisk plassering. Med Zero Trust flyttes sikkerheten fra nettverksnivå til applikasjons- og identitetsnivå, noe som gir langt bedre kontroll over hvem som har tilgang til hvilke funksjoner i anlegget, og når.

Kontinuerlig verifisering og kryptert kommunikasjon

En sentral del av Zero Trust i byggautomasjon er kontinuerlig verifisering av all kommunikasjon. Hver forespørsel mellom bygg, sky og bruker kontrolleres, autentiseres og autoriseres før den behandles. Dette gjelder ikke bare eksterne brukere, men også interne systemkomponenter og tjenester som kommuniserer med hverandre.

All datatrafikk er kryptert ende-til-ende, slik at informasjon ikke kan avlyttes eller manipuleres underveis. Selv kommunikasjon mellom interne mikrotjenester i skyløsningen sikres med egne sikkerhetsmekanismer, noe som forhindrer at et eventuelt kompromiss sprer seg videre i systemet. Resultatet er en arkitektur der sikkerheten ikke er avhengig av én enkelt barriere. Den er innebygd i hvert ledd.

For eiere og driftspersonell gir dette en betydelig reduksjon i risiko. Selv om en bruker eller en enhet skulle bli kompromittert, vil skadeomfanget begrenses, og uautorisert tilgang til resten av byggautomasjonssystemetforhindres. Zero Trust blir dermed ikke bare et teoretisk rammeverk, men et praktisk og nødvendig fundament for sikkerhet i moderne byggautomasjon.

For at Zero Trust skal fungere i praksis, må prinsippene være bygget inn i selve arkitekturen.

Sikker arkitektur fra grunnen av

Moderne sikkerhet i byggautomasjon kan ikke legges på i etterkant, men må være en integrert del av arkitekturen. Hvordan plattformen er bygget, og hvordan bygg kommuniserer med skyen, er avgjørende for både sikkerhet og stabil drift.

Skybasert byggautomasjon krever ny sikkerhetstenkning

Zaphire er ikke et tradisjonelt SD-anlegg som senere er tilpasset sky. Plattformen er utviklet som en native skyløsning, der sikkerhet er bygget inn i fundamentet fra første kodebit. Hele arkitekturen er designet for å møte moderne krav til sikkerhet i byggautomasjon, der tilgjengelighet, skalerbarhet og isolasjon mellom kunder er avgjørende. Dette samsvarer med Microsofts modell for delt sikkerhetsansvar i skyen, der både plattformleverandør og applikasjonseier har tydelige og adskilte sikkerhetsansvar.

Løsningen driftes i Microsoft Azure og benytter et administrert Kubernetes-miljø. Dette gir høy tilgjengelighet og redundans, samtidig som systemet kan skalere automatisk etter behov. Hver kunde og hvert bygg holdes logisk adskilt, slik at data og tjenester ikke blandes på tvers av prosjekter eller organisasjoner. For byggets eier betyr dette en robust og stabil plattform som tåler både tekniske feil og økt belastning uten at sikkerheten svekkes. Denne arkitekturen legger også til rette for gjenbruk av SD-anlegg, uten at det går på bekostning av sikkerhet eller kontroll.

Lukket kommunikasjon mellom bygg og sky

Kommunikasjonen mellom byggets IoT-enheter og skyløsningen skjer via en lukket, utgående WebSocket-forbindelse over port 443 (HTTPS). All trafikk er ende-til-ende-kryptert og begrenset til et tydelig definert API, noe som sikrer at kun forventet og kontrollert kommunikasjon tillates. Forbindelsen etableres alltid fra bygget og ut mot skyen, aldri motsatt vei.

Det åpnes dermed ingen porter inn til bygget, og det finnes ingen direkte angrepsflate fra internett mot de lokale enhetene. Dette reduserer risikoen for inntrengning betydelig. Samtidig er det et sentralt grep for å oppnå høy sikkerhet i byggautomasjon, også i komplekse miljøer.

For byggets eier betyr dette at det ikke finnes noen direkte teknisk vei fra internett og inn til SD-anlegget, selv om systemet er skytilkoblet.

Nettverkssikkerhet uten VPN

VPN har lenge vært standardløsningen for fjernaksess til tekniske systemer. I praksis gir VPN ofte bred nettverkstilgang, noe som øker risikoen dersom én bruker eller én PC blir kompromittert. Zaphire har derfor valgt å ikke bruke VPN for leverandør- eller brukertilgang. All kommunikasjon skjer i stedet gjennom applikasjonslaget via sikre API-er. Dette innebærer at brukere aldri får nettverksnivå-tilgang til byggene. All tilgang er begrenset til én konkret sesjon og ett definert endepunkt. Det er ikke mulig å bevege seg lateralt mellom anlegg eller systemer via portalen. Selv om et brukerutstyr skulle bli kompromittert, vil tilgangen være strengt avgrenset og skadeomfanget begrenset.

Les også: Hvorfor Zaphire ikke bruker VPN for leverandørtilgang

Resultatet er en løsning som følger prinsippene om segmentering og least privilege, hvor brukeren får kun det laveste nødvendige tilgangsnivået for å utføre en oppgave. Selv med sikker arkitektur og tilgangsmodell er brukerne fortsatt en kritisk del av sikkerhetsbildet. Samtidig gir denne tilnærmingen høy fleksibilitet i SD-anlegg, uten at sikkerheten svekkes.

Brukersikkerhet, autentisering og sporbarhet

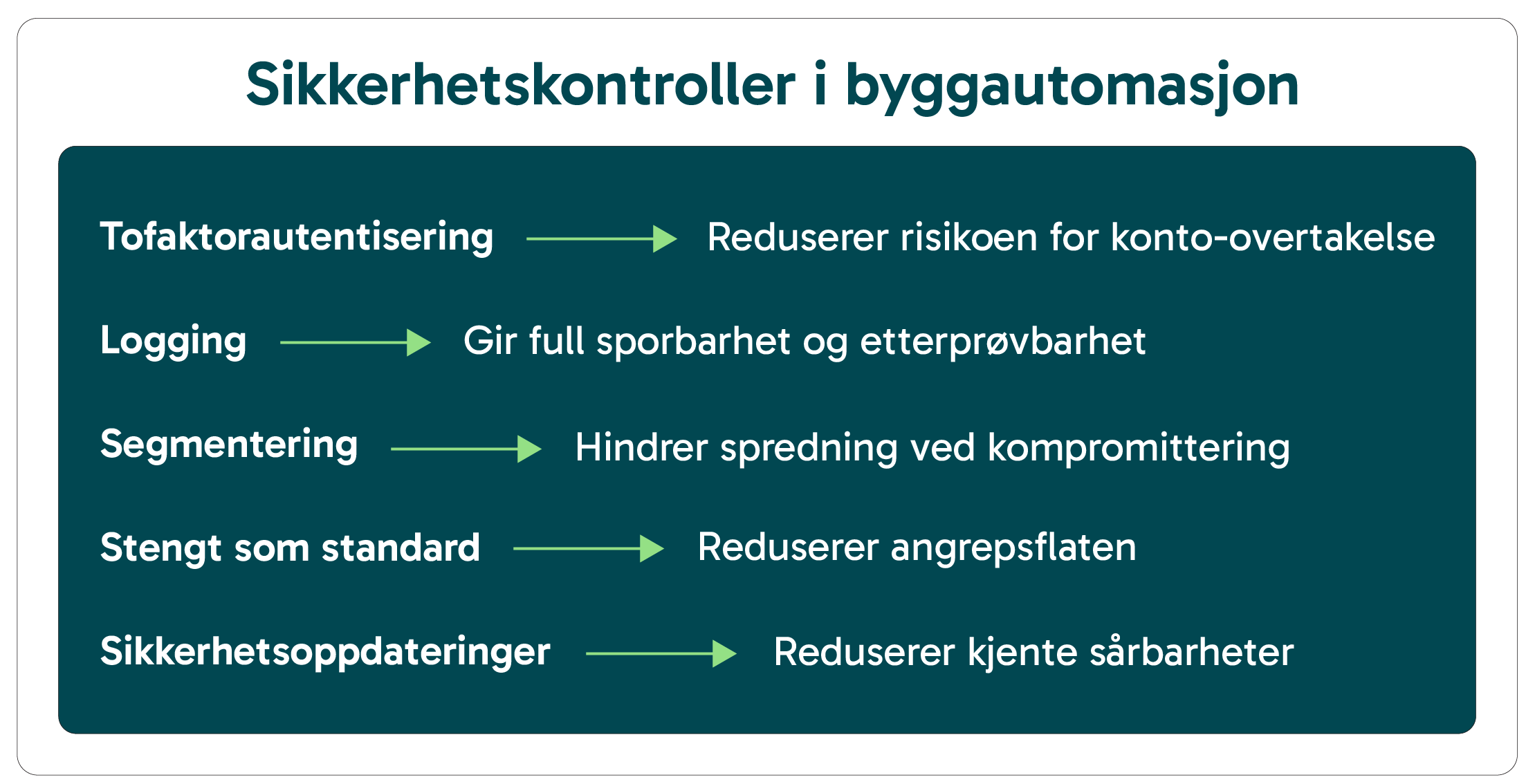

Mange sikkerhetsbrudd innen byggautomasjon skyldes ikke avanserte og målrettede angrep, men menneskelige feil. Feil bruk av passord, manglende tilgangskontroll eller utilsiktede endringer i anlegget er blant de vanligste årsakene. Derfor er trygg autentisering og tydelig tilgangsstyring helt avgjørende for god sikkerhet i byggautomasjon.

Zaphire er bygget for å støtte dette gjennom krav til sterke passord og moderne autentiseringsmekanismer. Plattformen støtter tofaktorautentisering, enten via SMS eller autentiseringsapp, slik at innlogging ikke bare baseres på noe brukeren vet, men også noe brukeren har. I tillegg benyttes OpenID Connect for innlogging, enten gjennom Zaphires egen løsning eller integrert mot kundens egen identitetsplattform, som for eksempel Azure AD. Dette gjør at brukerne kan følge virksomhetens etablerte sikkerhetspolicyer også i byggautomasjonssystemet.

All aktivitet i systemet blir kontinuerlig loggført. Hver handling knyttes til en konkret brukeridentitet, tidsstemples og dokumenteres med detaljer om hvilke endringer som er gjort. Dette gir full sporbarhet i anlegget og gjør det mulig å ettergå hendelser i ettertid, enten det er snakk om feilsøking, revisjon eller sikkerhetshendelser. Ved behov kan endringer også reverseres på en kontrollert måte.

For å beskytte brukernes legitimasjon lagres passord aldri i klartekst. I stedet benyttes saltede hashverdier, slik at selv ikke utviklere eller driftspersonell har tilgang til brukernes faktiske passord. Dette er et grunnleggende, men avgjørende tiltak for å sikre tillit og høy sikkerhet i byggautomasjon.

Driftssikkerhet og kontinuerlig beskyttelse

Sikkerhet i byggautomasjon handler også om tilgjengelighet og stabil drift. Zaphire har dokumentert en oppetid på over 99,99 %. Dette er mulig gjennom en arkitektur som tillater vedlikehold og oppdateringer uten nedetid. Alle endringer testes gjennom automatiserte tester i flere ledd, og underliggende systemer oppdateres ukentlig for å sikre at kjente sårbarheter lukkes fortløpende.

Dersom en komponent i skyløsningen feiler, flyttes tjenesten automatisk til en ny node. Skulle skyløsningen rammes av et DDoS-angrep, påvirker det ikke byggene. Disse fortsetter å styre lokalt, uavhengig av eksterne hendelser.

Standarder, regelverk og «stengt som standard»

Zaphire evalueres kontinuerlig mot internasjonale standarder og rammeverk som: ISO 27001, IEC 62443, NIST 800-207 (Zero Trust) og EUs NIS2-direktiv. Dette sikrer at sikkerheten i byggautomasjon ikke bare er teknisk robust, men også i tråd med regulatoriske krav til kritisk infrastruktur.

I tillegg følger plattformen prinsippet om «stengt som standard». Alle funksjoner og API-er må eksplisitt åpnes gjennom rettighetsstyring. Denne praksisen begrenser angrepsflaten betydelig, gir full kontroll over hvem som har tilgang til hvilke funksjoner, og reduserer risikoen for feilkonfigurasjon i komplekse miljøer med mange brukere og integrasjoner.

Sikkerhet i byggautomasjon krever en ny tilnærming

Sikkerhet i byggautomasjon kan ikke lenger håndteres som et tillegg eller et kompromiss mellom tilgjengelighet og beskyttelse. Når SD-anlegg blir en del av virksomhetens digitale infrastruktur, må sikkerhet være innebygd i både arkitektur, tilgangsstyring og drift. Det krever løsninger som er utviklet for dagens trusselbilde, ikke tilpasset i etterkant.

Zaphire er bygget nettopp med dette utgangspunktet. Plattformen kombinerer Zero Trust-prinsipper, lukket og kryptert kommunikasjon, applikasjonsbasert tilgang uten VPN og sterk bruker- og rettighetsstyring i én helhetlig løsning. Sammen med høy tilgjengelighet, kontinuerlige sikkerhetsoppdateringer og etterlevelse av internasjonale standarder gir dette en trygg og fremtidsrettet plattform for byggautomasjon.

For eiere, forvaltere og driftspersonell betyr dette bedre kontroll, lavere risiko og en løsning som tåler både teknologisk utvikling og skjerpede regulatoriske krav. Zaphire gjør sikkerhet i byggautomasjon til en integrert del av hverdagen, ikke en ettertanke.